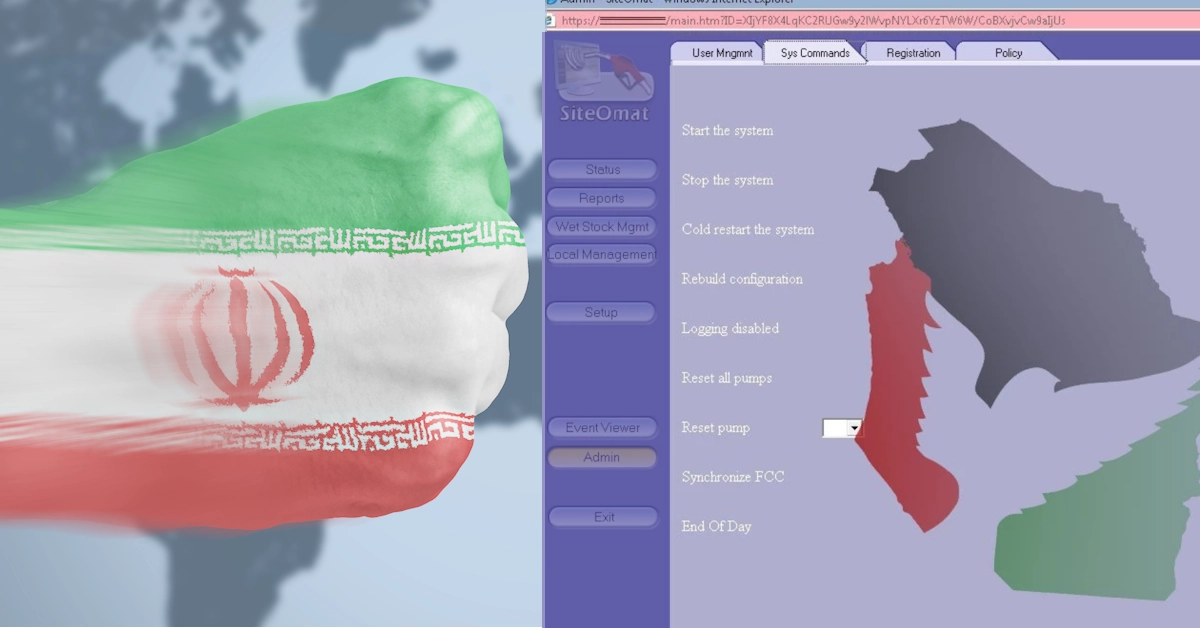

Im Jahr 2021 wurde die Colonial Pipeline in den USA durch einen schweren Ransomware-Angriff kompromittiert, der zur Unterbrechung von fast der Hälfte der Kraftstoffversorgung im Osten des Landes führte. Dieser Vorfall rückte die Bedrohung durch Angriffe auf nationale KRITIS – Energie, Versorgungsunternehmen, Telekommunikation, Transport – in den Mittelpunkt des Interesses vieler Verbraucher und Unternehmen.

Die Auswirkungen von Cyberangriffen auf kritische Infrastrukturen (KRITIS) sorgen nicht nur für unangenehme Störungen, sondern können auch die Gesellschaft im Allgemeinen erheblich beeinträchtigen und in einigen Fällen lebensbedrohlich sein.

Dass wir in einer zunehmend vernetzten Welt leben bedeutet, dass diese Angriffe oft weltweit spürbar sind. Ein Großangriff, der die Systeme monatelang außer Betrieb setzt, würde Milliarden kosten und könnte ganze Volkswirtschaften komplett lahmlegen. Angriffe auf KRITIS ziehen die Aufmerksamkeit von Regierungen und Aufsichtsbehörden in aller Welt auf sich, insbesondere seit dem russischen Einmarsch in der Ukraine. Die Verringerung des Risikos von Angriffen wie Ransomware und Malware auf KRITIS wird in den kommenden Jahren für die Stabilität der Nationalstaaten von größter Bedeutung sein.

Die Bedrohung durch Ransomware

Angriffe auf kritische Infrastrukturen, sowohl gezielte als auch ungezielte, waren für Angreifer noch nie so einfach auszuführen. In den letzten zehn Jahren wurden KRITIS zunehmend mit dem Internet verbunden, da Wasser- und Energiesysteme mehr und mehr von intelligenten Sensoren angetrieben werden und Regierungsoperationen tief in Daten-basierte Prozesse verwurzelt sind. Die Abhängigkeit der Cloud von der globalen Infrastruktur bietet eine verwundbare Angriffsfläche für Bedrohungsakteure und feindliche Nationalstaaten.

Laut dem aktuellen Thales Data Threat Report nennen 55 Prozent der Sicherheits- und IT-Fachleute in allen Organisationen mit kritischen Infrastrukturen Malware als die Hauptursache für die Zunahme von Sicherheitsangriffen, dicht gefolgt von Ransomware (53 %). Dies überrascht nicht, da Malware- und Ransomware-Angriffe zwar relativ geringe Kosten verursachen, aber für die Bedrohungsakteure hohe Gewinne abwerfen können. Tatsächlich hat Ransomware in den letzten Jahren einen enormen Einfluss auf die Wirtschaftlichkeit von Sicherheitsverletzungen. Angesichts der stark regulierten Branchen, in denen KRITIS betrieben werden, sind die Risiken eines Produktivitätsverlusts, langer Wiederherstellungszeiten und der Schädigung des Rufs eines Unternehmens infolge eines Angriffs extrem hoch. Für viele Unternehmen kann die Zahlung eines Lösegelds im Vergleich zum Risiko zusätzlicher Auswirkungen das kleinere Übel darstellen.

Der Bericht zeigt jedoch auch, dass die Organisationen kritischer Infrastrukturen nicht ausreichend auf Ransomware vorbereitet sind. Die Stärke von Ransomware liegt im unmittelbaren Diebstahl von Daten und der Übernahme von kritischen Systemen, was einen schnellen, gut durchdachten Reaktionsplan erfordert. Dennoch gab weniger als die Hälfte der Befragten an, dass sie über einen entsprechenden Ransomware-Plan verfügen.

Ein menschengemachtes Problem

Wenn es darum geht, diese Herausforderungen zu bewältigen, ist das menschliche Element das schwächste Glied. Ein Großteil der erfolgreichen Malware- und Ransomware-Angriffe fasst zunächst aufgrund von Benutzerfehlern in Unternehmen Fuß. Dazu gehören die Verwendung von leicht zu erratenden Passwörtern und die Verwendung von Phishing- und Social-Engineering-Techniken wie die Kompromittierung von Geschäfts-E-Mails. Die Situation hat sich in den letzten Jahren aufgrund der weitreichenden Umstellung auf hybride Arbeitsformen und Remote-Arbeitsplätze erheblich zugespitzt, insbesondere in Branchen, die mit kritischen Infrastrukturen arbeiten – denn vor dem Ausbruch der Pandemie waren wahrscheinlich die meisten Aktivitäten auf den unmittelbaren Standort beschränkt.

Darüber hinaus macht es die Konvergenz von Informationstechnologie (IT) und Betriebstechnologie (OT) Angreifern leichter, sich lateral innerhalb von Unternehmen zu bewegen und IT-Probleme in weitaus schwerwiegendere OT-Systemprobleme zu verwandeln. Die anhaltenden Angriffe auf KRITIS und die damit einhergehenden Bedrohungen zeigen, dass sich die gesamte Landschaft der OT-Sicherheit verändert hat und nicht mehr als von der IT getrennt betrachtet werden kann. Trotz dieser Herausforderungen verfügt derzeit nur die Hälfte der Führungskräfte über Sicherheitsvorkehrungen wie die Multi-Faktor-Authentifizierung, um gegen diese Herausforderungen vorzugehen. Angesichts der zunehmenden Ransomware-Problematik müssen Unternehmen aller Branchen einen ganzheitlichen Ansatz für die Cyber-Resilienz verfolgen, der IT und OT umfasst und physische und menschliche Faktoren einbezieht, um einen robusten Schutz zu gewährleisten.

Zero Trust-Ansatz für KRITIS

KRITIS-Organisationen verfügen in der Regel über stark verteilte Infrastrukturen. Diese können alles umfassen, von Lagerhäusern, Versandhäfen, Stromleitungen und Übertragungsanlagen bis hin zu Bahnanlagen. Darüber hinaus hat die Umstellung der OT von proprietären, dedizierten Verbindungen auf das Internet der Dinge (IoT) die Größe, Komplexität und Elastizität der zugrundeliegenden Netzwerke stark erhöht und gleichzeitig die Angriffsfläche vergrößert.

Um die Sicherheit in diesen Umgebungen zu verbessern, sollte eine informationsbasierte Sicherheitsarchitektur, wie ein Zero Trust-Modell, eingesetzt werden, die einzelne Informationen und nicht Systemgrenzen schützt. Dadurch werden wiederum angreifbare und wichtige Daten geschützt, die nicht nur gefährdet sind, sondern auch kritische Infrastrukturen beeinträchtigen können. Daher kann die Anwendung von Zero Trust-Prinzipien eine Schlüsselstrategie sein, indem sie den „am wenigsten privilegierten“-Zugang zu hochgradig verteilten, wertvollen Daten und Assets gewährleistet.

Dem Thales-Report zufolge verfügt nur ein Drittel der Sicherheits- und IT-Fachleute in allen Organisationen mit kritischen Infrastrukturen über eine entsprechende Zero Trust-Strategie. Es ist äußerst wichtig, dass sich Führungskräfte ernsthaft mit diesen Strategien befassen. Es überrascht nicht, dass Organisationen mit einer konkreten Zero Trust-Strategie seltener Opfer von Sicherheitsverletzungen werden.

Fazit: In die Cyber-Offensive gehen

Angriffe auf kritische nationale Infrastrukturen werden bis 2022 und darüber hinaus weiter zunehmen, und zwar genauso häufig wie Angriffe auf IT-Netzwerke, wenn nicht sogar noch häufiger. Es werden weiterhin Technologien genutzt, um alle Aspekte unseres Lebens online zu verlagern, und alles zu verbinden, vom Gesundheitswesen über das Bankwesen bis hin zu Energie- und Versorgungsunternehmen. Bedrohungsakteure können nun Systeme ins Visier zu nehmen, die, sobald sie offline sind, weitreichende Störungen verursachen können – mit Auswirkungen auf das Leben jedes Einzelnen in der Bevölkerung.

Führungskräfte aus Wirtschaft und Industrie sowie Regierungen dürfen angesichts der realen Auswirkungen von Störungen in KRITIS nicht selbstgefällig sein. Sie müssen vielmehr in die „Cyber-Offensive“ gehen, um sicherzustellen, dass sie diesen ständig wachsenden Bedrohungen wirksam vorbeugen und sie abwehren können.

Quelle: 06092022 1956 https://www.it-daily.net/it-sicherheit/cybercrime/ransomware-als-anhaltende-bedrohung-fuer-nationale-kritische-infrastrukturen